김승현

[picoCTF] picoCTF 2023 - findme 본문

2023-03-29

대회 종료 후 비공개에서 공개로 돌렸습니다.

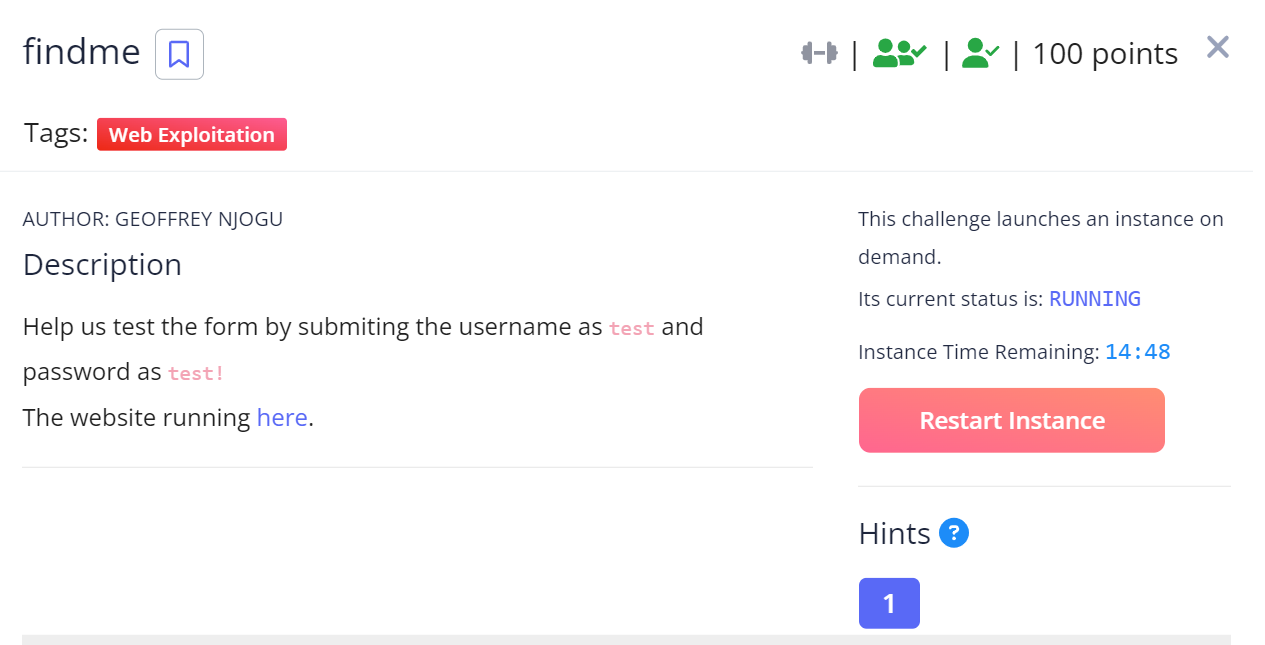

webhacking 문제인 findme를 풀어봤다.

username에 test, password에 test!를 넣어보라고 한다.

힌트로는 redirection들을 보라고 한다. 한 번 website에 접속해보자.

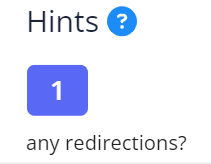

접속하면 이런 화면을 볼 수 있다. test/test!를 입력하고 test 버튼을 눌러보자.

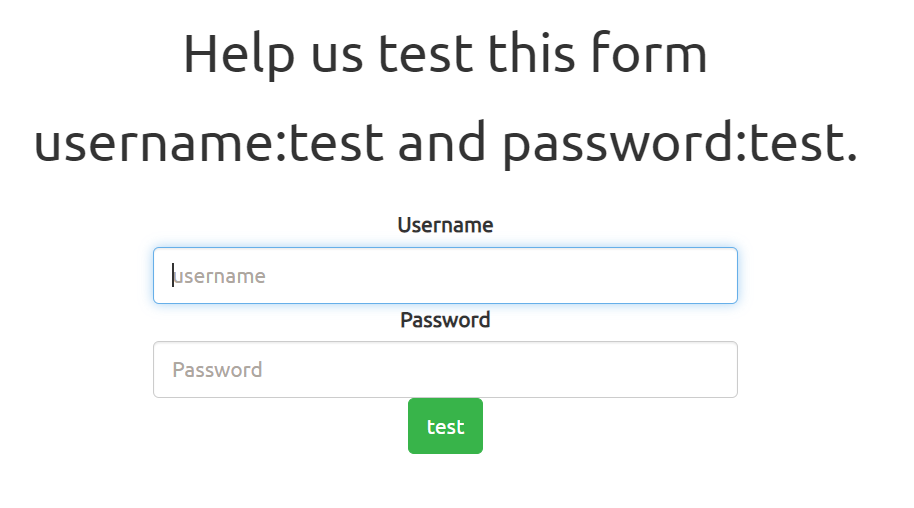

누르면 이런 home path로 이동되고 search for flags라는 입력창이 뜬다.

해당 입력창에 sqli를 하는 건가 하면서 시도해보다가 힌트가 생각나서 burp를 켜봤다.

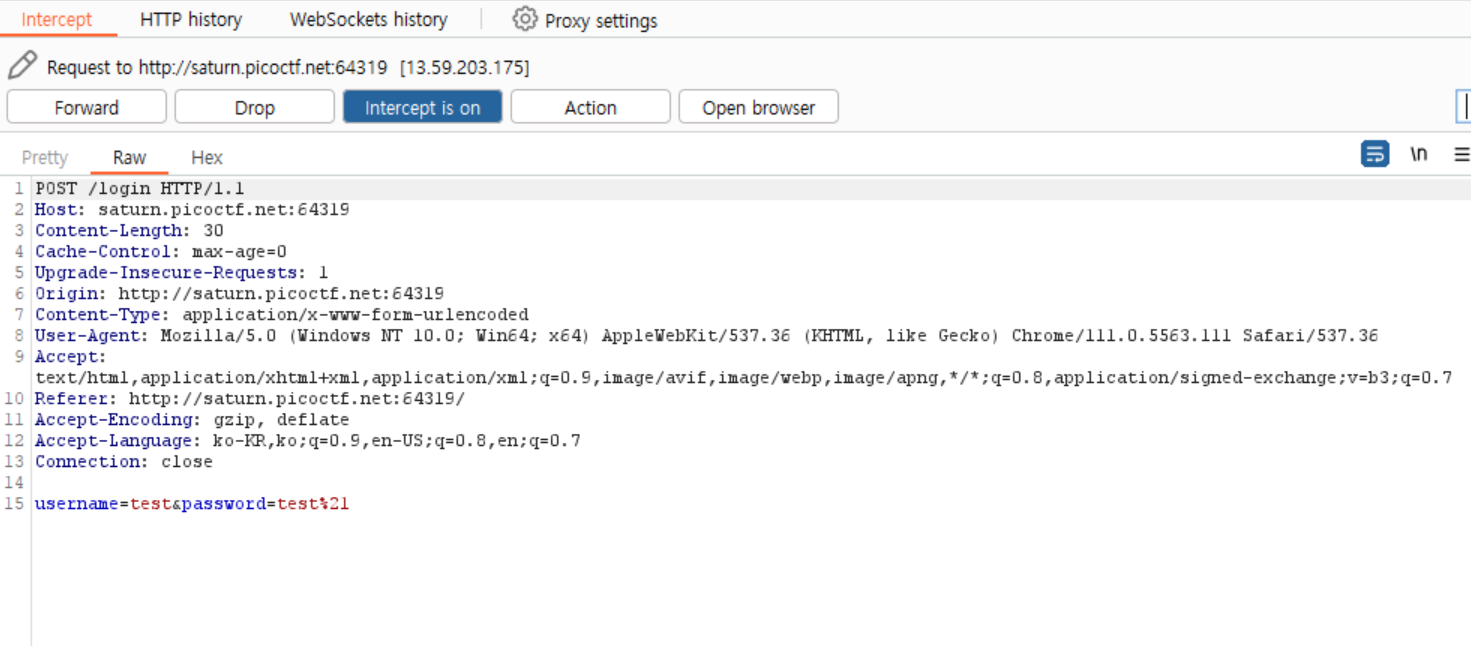

버프를 이용해서 일단 test버튼을 누르는 상태를 잡았더니 이런 화면이 나왔다.

response도 잡게 설정을 바꾸고 forward를 눌러보자.

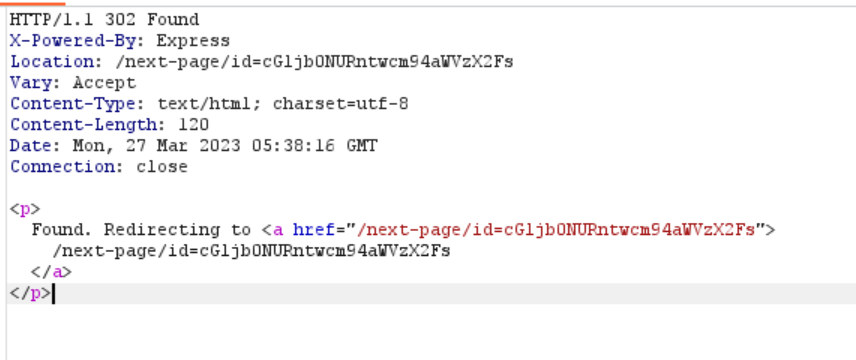

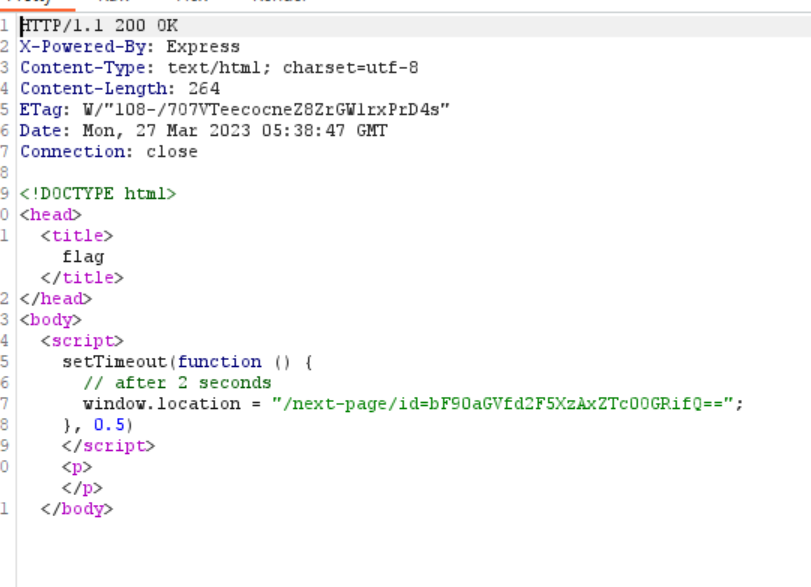

몇 개 넘기다 보니 redirection과 관련된 두 개를 찾았다.

bF90aGVfd2F5XzAxZTc0OGRifQ==과 cGljb0NURntwcm94aWVzX2Fs이렇게 두 개였다.

둘 다 next-page/id={값}의 형식으로 되어있었다. 하나가 ==으로 끝난 걸 보면 아마도 base64로 encoding된 것 같은데

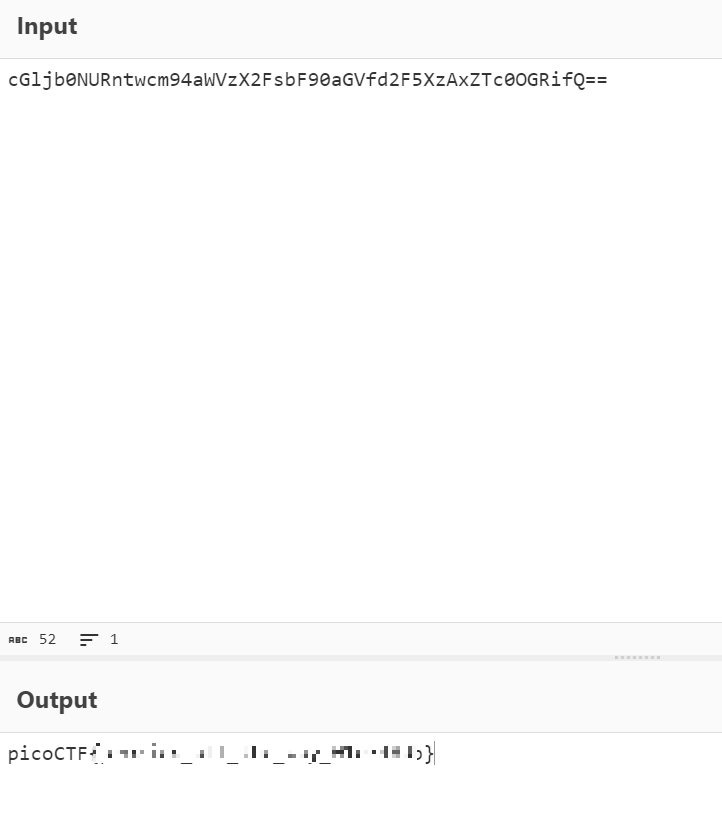

cyberchef로 decoding 해보자.

짠

'CTF > picoCTF' 카테고리의 다른 글

| [picoCTF] picoCTF 2023 - More SQLi (0) | 2023.03.28 |

|---|---|

| [picoCTF] picoCTF 2023 - MatchTheRegex (0) | 2023.03.27 |